n8n je moderní nástroj pro automatizaci pracovních procesů, který integruje více než 300 různých služeb a platforem. S jeho pomocí můžete vytvářet složité automatizační scénáře bez nutnosti psát kód — jednoduše propojením uzlů vizuálními vazbami.

Vlastní hosting n8n na vašem VPS poskytuje maximální kontrolu nad vašimi automatizovanými procesy. V tomto průvodci se podíváme na instalaci n8n pomocí Dockeru — nejpraktičtějšího a nejškálovatelnějšího způsobu nasazení.

Systémové požadavky

Pro úspěšnou instalaci n8n budete potřebovat:

- VPS server s Linuxem (doporučuje se Ubuntu 22.04 nebo novější)

- Účet s administrátorskými právy (sudo)

- Docker a Docker Compose

- Minimálně 1 GB RAM (doporučuje se 2 GB nebo více)

- Minimálně 5-10 GB volného místa na disku (20 GB nebo více pro aktivní používání)

Příprava prostředí: Instalace Dockeru

Začněte připojením k serveru přes SSH a spusťte následující příkazy pro instalaci Dockeru:

sudo apt update sudo apt install -y apt-transport-https ca-certificates curl software-properties-common curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg echo "deb [arch=amd64 signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/ubuntu $(lsb_release -cs) stable" | \ sudo tee /etc/apt/sources.list.d/docker.list > /dev/null sudo apt update sudo apt install -y docker-ce docker-compose

Ověřte správnou instalaci kontrolou verzí:

docker --version docker-compose --version

Pro zjednodušení práce přidejte svého uživatele do skupiny docker:

sudo usermod -aG docker $USER

Rychlá instalace pomocí Dockeru

Vytvoření trvalého úložiště

Nejprve vytvořte Docker volume pro uložení nastavení a dat n8n:

docker volume create n8n_data

Spuštění n8n

Proveďte příkaz pro spuštění kontejneru n8n:

docker run -it --rm \ --name n8n \ -p 5678:5678 \ -v n8n_data:/home/node/.n8n \ docker.n8n.io/n8nio/n8n

Po spuštění bude n8n dostupné prostřednictvím prohlížeče na adrese:

http://<your_VPS_IP>:5678

Integrace s PostgreSQL (rozšířená konfigurace — volitelně)

n8n původně pracuje s lehkou databází SQLite, která je ideální pro vývoj a malé projekty. SQLite však má výkonnostní omezení při intenzivním používání a nepodporuje současný provoz více procesů.

Pro stabilní provoz v produkčním prostředí a zajištění škálovatelnosti byste měli přejít na PostgreSQL — profesionální relační DBMS schopný zpracovávat velké objemy dat a více připojení.

Nastavení PostgreSQL

Prvním krokem je nasazení PostgreSQL. Můžete si vybrat jednu z následujících možností

- Instalace na stejný server.

- Použití cloudových služeb (ElephantSQL, AWS RDS, Google Cloud SQL).

- Nasazení na samostatný server.

Nasazení PostgreSQL pomocí Docker

Pro rychlé vytvoření instance PostgreSQL použijte následující příkaz:

docker run --name postgres \ -e POSTGRES_USER=n8n_user \ -e POSTGRES_PASSWORD=supersecret \ -e POSTGRES_DB=n8n \ -p 5432:5432 \ -d postgres

Parametry kontejneru:

n8n_user— database user (you can choose any name),supersecret— access password (use a strong password),n8n— name of the database to be created.

Připojení n8n k PostgreSQL

Po spuštění PostgreSQL nakonfigurujte n8n pro práci s novou databází:

docker run -it --rm \ --name n8n \ -p 5678:5678 \ -e DB_TYPE=postgresdb \ -e DB_POSTGRESDB_DATABASE=n8n \ -e DB_POSTGRESDB_HOST=localhost \ -e DB_POSTGRESDB_PORT=5432 \ -e DB_POSTGRESDB_USER=n8n_user \ -e DB_POSTGRESDB_PASSWORD=supersecret \ -v n8n_data:/home/node/.n8n \ docker.n8n.io/n8nio/n8n

Popis proměnných prostředí:

DB_TYPE=postgresdb— aktivuje ovladač PostgreSQL,DB_POSTGRESDB_DATABASE=n8n— název cílové databáze,DB_POSTGRESDB_HOST=localhost— host databázového serveru (nahraďte skutečnou IP při vzdáleném nasazení),DB_POSTGRESDB_PORT=5432— port pro připojení k PostgreSQL,DB_POSTGRESDB_USER=n8n_user— přihlašovací údaje uživatele,DB_POSTGRESDB_PASSWORD=supersecret— heslo pro autentifikaci.

Bezpečnostní doporučení

Při konfiguraci zvažte následující body:

- Vytvářejte jedinečná jména databází a uživatelů.

- Používejte silná hesla pro ochranu dat.

- Ověřte síťovou dostupnost mezi kontejnery n8n a PostgreSQL.

- Při používání externího PostgreSQL nakonfigurujte firewall tak, aby povoloval příchozí připojení z IP adresy serveru n8n.

Instalace prostřednictvím Docker Compose (doporučený způsob)

Docker Compose zjednodušuje správu kontejnerů a konfigurace. Tento přístup se doporučuje pro trvalý provoz.

Vytvoření konfiguračního souboru

Vytvořte konfigurační soubor Docker Compose v textovém editoru nano zadáním příkazu do terminálu:

nano docker-compose.yml

Vložte následující konfiguraci do otevřeného editoru:

version: '3'

services:

n8n:

image: docker.n8n.io/n8nio/n8n

restart: always

ports:

- "5678:5678"

environment:

- GENERIC_TIMEZONE=Europe/Berlin

volumes:

- n8n_data:/home/node/.n8n

volumes:

n8n_data:

Uložte soubor kombinací kláves:

- Ctrl + O (uložit)

- Enter (potvrdit)

- Ctrl + X (ukončit editor)

Správa n8n

Spustit n8n na pozadí:

docker compose up -d

Zastavit provoz n8n:

docker compose down

Aktualizace n8n na nejnovější verzi

Pro aktualizaci n8n proveďte postupně tyto příkazy:

docker compose pull docker compose down docker compose up -d

Tunel režim: Práce s externími webhooky

Účel tunelu

Tunel režim vytváří dočasnou veřejnou HTTPS adresu pro váš lokální server, což je nezbytné pro testování příchozích webhooků z externích služeb (Telegram, Stripe, Zapier atd.), v případě, že nemáte doménu a HTTPS.

Použití

Tento režim je ideální pro:

- Ladění integrací webhooků.

- Testování automatizace s externími službami.

- Dočasné zveřejnění serveru bez konfigurace SSL.

Příklad: pokud nastavujete bota v Telegramu pro automatické zpracování zpráv, Telegram musí odeslat webhooky na váš server. Bez veřejné IP adresy a SSL certifikátu to však není možné. Tunel režim řeší tento problém poskytnutím dočasné bezpečné URL, kterou můžete specifikovat v nastavení Telegram bota.

Aktivace tunelu

docker run -it --rm \ --name n8n \ -p 5678:5678 \ -v n8n_data:/home/node/.n8n \ docker.n8n.io/n8nio/n8n \ start --tunnel

Varování: Tunel režim je určen výhradně pro testování. Nepoužívejte ho v produkci z bezpečnostních důvodů.

Shrnutí

Zvládli jste instalaci n8n na VPS pomocí Dockeru — spolehlivého a flexibilního způsobu nasazení. Nyní můžete vytvářet automatizované pracovní procesy integrací populárních služeb: Telegram, Google Workspace, Slack, CRM systémy a stovky dalších platforem.

n8n poskytuje mocné možnosti pro:

- Automatizaci rutinních úkolů.

- Synchronizaci dat mezi systémy.

- Vytváření oznámení a upozornění.

- Zpracování webhooků a API požadavků.

Profesionální hosting řešení pro n8n

Chcete se vyhnout technickým složitostem? Máme vše, co potřebujete!

Naše služby::

- Optimalizovaná infrastruktura: VPS a dedikované servery pro n8n.

- Expertní podpora: Pomoc 24/7 v češtině a angličtině.

- Flexibilní tarify a podmínky: Konfigurace, které odpovídají vašim potřebám.

Kontaktujte nás a začněte automatizovat obchodní procesy již dnes!

Tento návod podrobně popisuje proces nastavení e-mailového klienta Microsoft Outlook pro práci s e-mailovým účtem vytvořeným v ovládacím panelu hostingu cPanel. Podrobné pokyny k vytvoření e-mailového účtu najdete v naší znalostní bázi: “Jak vytvořit e-mailový účet v cPanelu”.

Před zahájením nastavení se ujistěte, že máte následující informace:

- Vaši e-mailovou adresu (

jméno@vaše-doména). - Heslo k e-mailové schránce.

- Server příchozí pošty IMAP (získaný při vytváření e-mailové schránky v cPanelu).

- Server odchozí pošty SMTP (získaný při vytváření e-mailové schránky v cPanelu).

Také byste měli mít nainstalovaného e-mailového klienta Microsoft Outlook.

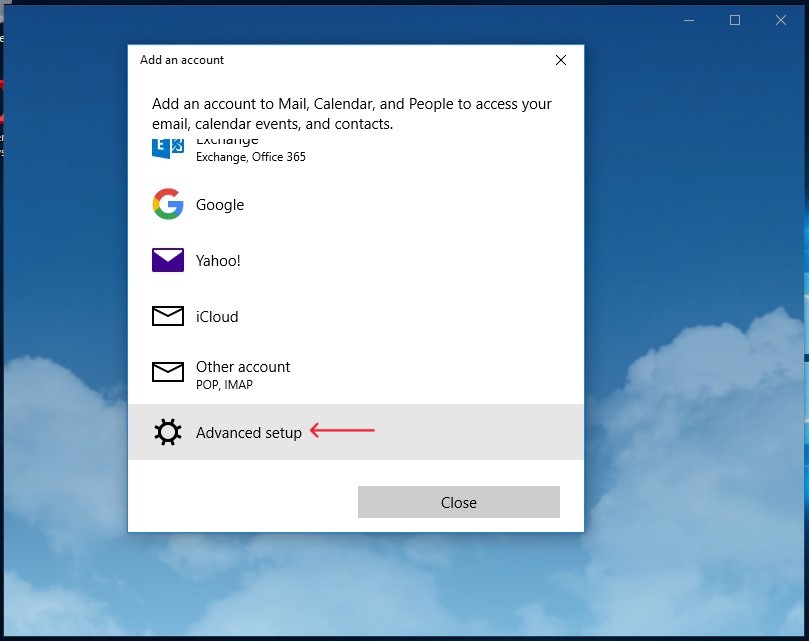

Krok 1: Spuštění Microsoft Outlook

- Spusťte program Microsoft Outlook.

-

V zobrazeném okně s nabídkou vytvoření nového e-mailového účtu vyberte možnost

“Advanced setup”.Obrázek 1. Výběr možnosti “Advanced setup” při spuštění Outlooku

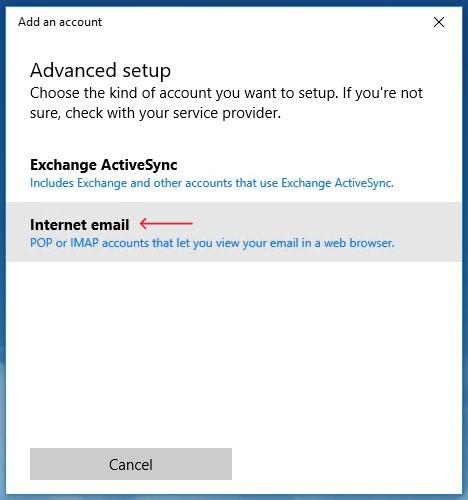

-

Na další obrazovce vyberte

“Internet email”.Obrázek 2. Výběr možnosti “Internet email” pro nastavení e-mailu

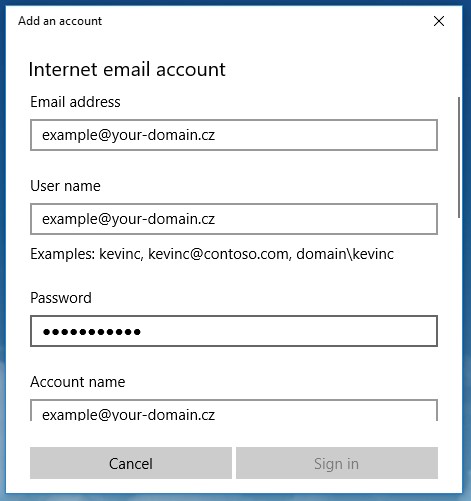

Krok 2: Zadání základních nastavení

Zadejte následující údaje do příslušných polí:

- Email address: Zadejte svou úplnou e-mailovou adresu (v našem příkladu: example@your-domain.cz)

- User name: Zadejte jméno, které uvidí příjemci

- Password: Zadejte heslo ke své e-mailové schránce

Obrázek 3. Formulář pro zadání údajů pro nastavení e-mailového účtu

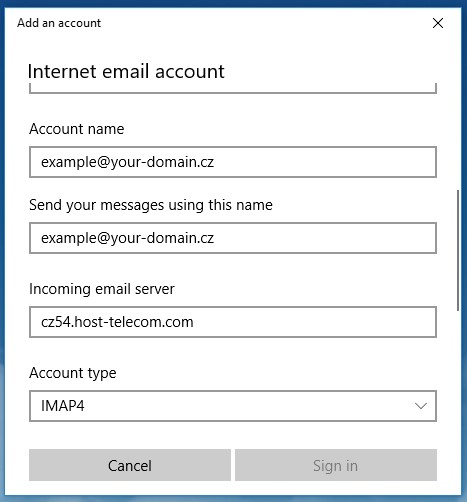

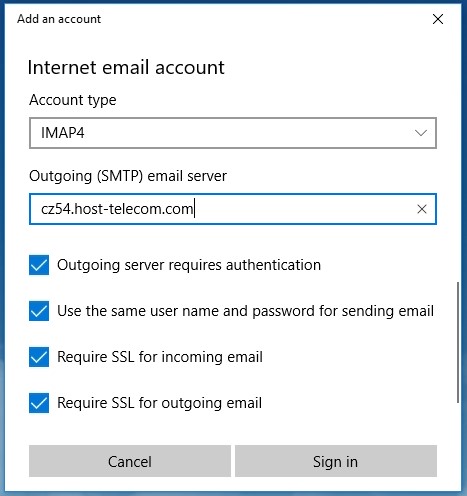

Krok 3: Nastavení portů a zabezpečení

Pokračujte ve vyplňování formuláře:

- Account type: Vyberte IMAP4

- Incoming mail server: Uveďte server příchozí pošty IMAP (získaný při vytváření e-mailové schránky v cPanelu)

- Port pro IMAP:

993

Obrázek 4. Nastavení protokolu IMAP

Outgoing mail server (SMTP):Uveďte server odchozí pošty SMTP (získaný při vytváření e-mailové schránky v cPanelu)- Port pro SMTP:

465

Obrázek 5. Nastavení protokolu SMTP

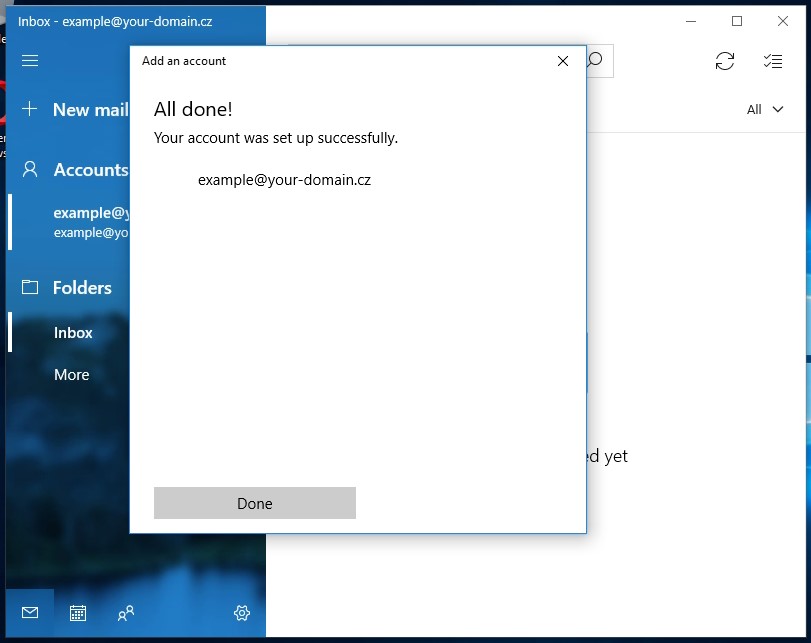

Krok 4: Dokončení nastavení

- Po zadání všech údajů klikněte na tlačítko

“Sign in”. - Počkejte na dokončení procesu nastavení.

- Po úspěšném nastavení uvidíte potvrzující zprávu.

Obrázek 6. Potvrzení úspěšného nastavení e-mailové schránky

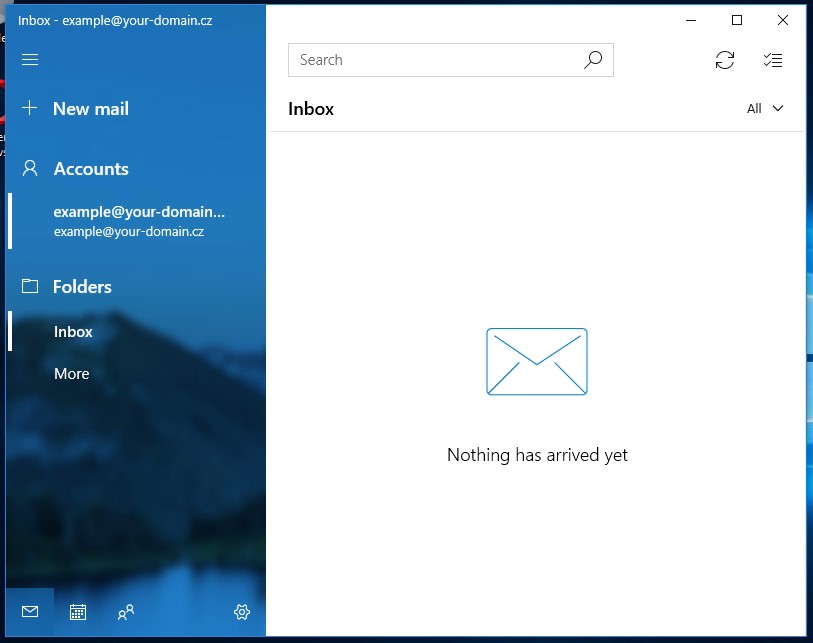

Kontrola nastavení

Ujistěte se, že jsou nastaveny následující parametry:

- E-mailová adresa:

jméno@vaše-doména - Účet (přihlašovací jméno):

jméno@vaše-doména - Heslo: vaše heslo

- IMAP server: server příchozí pošty (ten, který jsme získali během procesu vytváření e-mailové schránky v ovládacím panelu hostingu cPanel)

- Port pro IMAP:

993 - SMTP server: server odchozí pošty (ten, který jsme získali během procesu vytváření e-mailové schránky v ovládacím panelu hostingu cPanel)

- Port pro SMTP:

465

Congratulations! You have successfully set up your mailbox in Microsoft Outlook.

Obrázek 7. Složka “Doručená pošta”

Příjemnou práci s e-mailem a hostingem od Host-telecom.com!

Tato příručka je určena pro zákazníky Host-telecom.com, kteří využívají službu virtuálního hostingu a chtějí nastavit firemní e-mail na své doméně. Firemní e-mail s vaším doménovým jménem vytváří profesionální image a posiluje důvěru zákazníků. V tomto návodu krok za krokem je podrobně popsán proces vytvoření e-mailového účtu prostřednictvím ovládacího panelu cPanel. Postupem podle níže uvedených pokynů rychle nastavíte a začnete používat firemní e-mail na vaší doméně.

V příručce se jako příklad používá doména your-email.cz.

Krok 1: Přihlaste se do ovládacího panelu cPanel

- V prohlížeči otevřete stránku: https://www.host-telecom.com/my-account/

- Přejděte do sekce

“Hosting panel”a klikněte na tlačítko“Enter”. - Zadejte svou doménu a přihlašovací údaje, které jste obdrželi v e-mailu při aktivaci služby virtuálního hostingu.

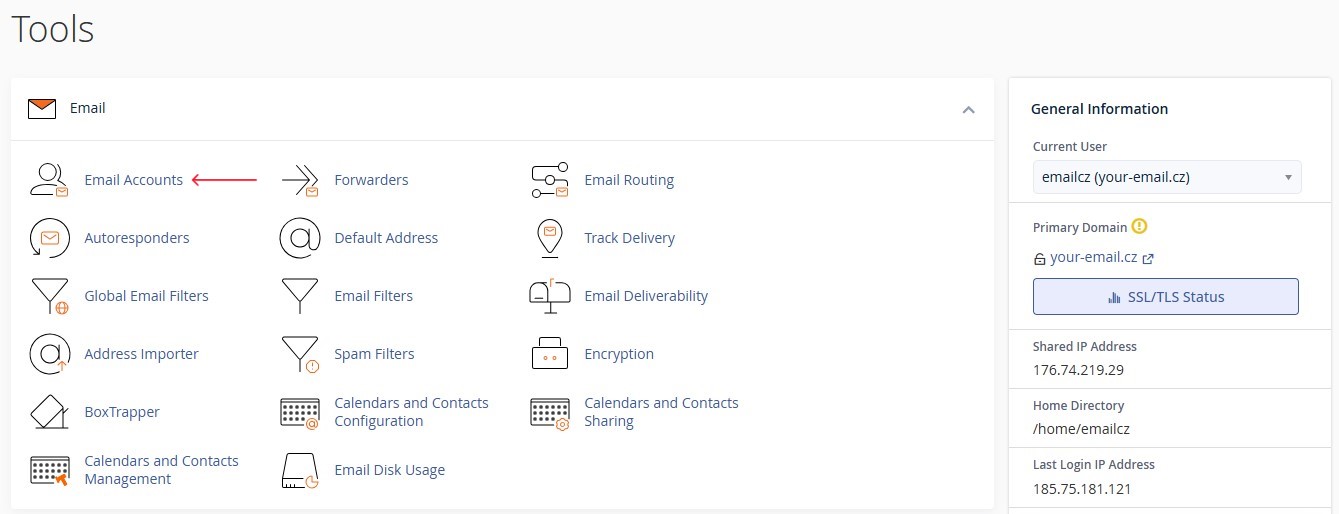

Krok 2: Přejděte ke správě e-mailových účtů

- V rozhraní cPanel otevřete sekci

“Email”. -

Vyberte položku

“Email Accounts”.Obrázek 1. Rozhraní sekce Email v cPanelu

Krok 3: Vytvořte nový e-mailový účet

-

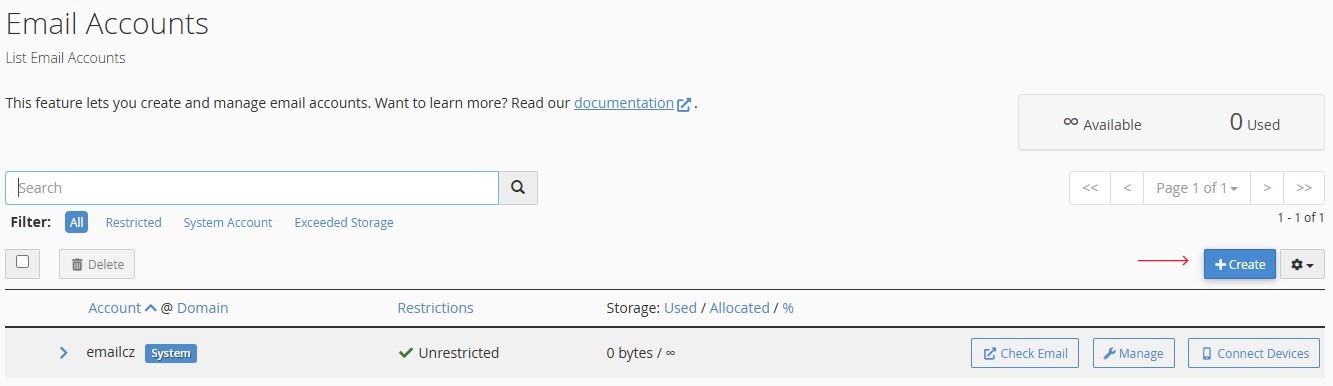

Na stránce správy e-mailových účtů klikněte na tlačítko

“Create”.Obrázek 2. Tlačítko “Create” na stránce správy e-mailových účtů

-

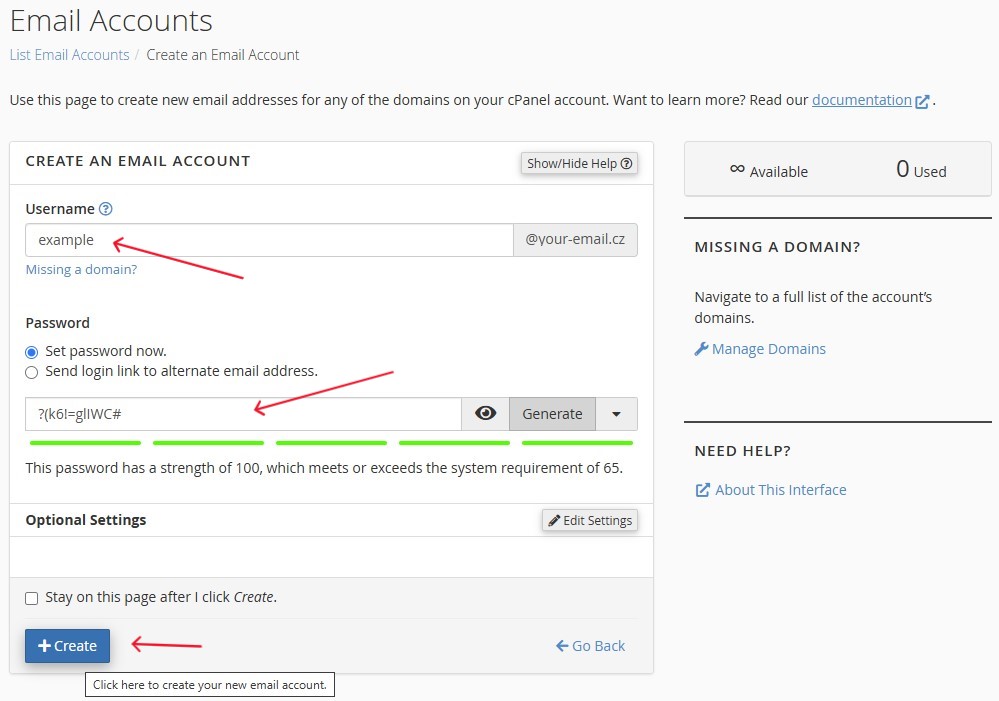

Vyplňte formulář:

- Do pole

“Username”zadejte název e-mailové schránky (v našem příkladu: example). - Vytvořte bezpečné heslo pro účet.

- Do pole

-

Klikněte na tlačítko

“Create”pro dokončení procesu.Obrázek 3. Formulář pro vytvoření e-mailové schránky

Krok 4: Získejte přístup k vytvořenému e-mailovému účtu

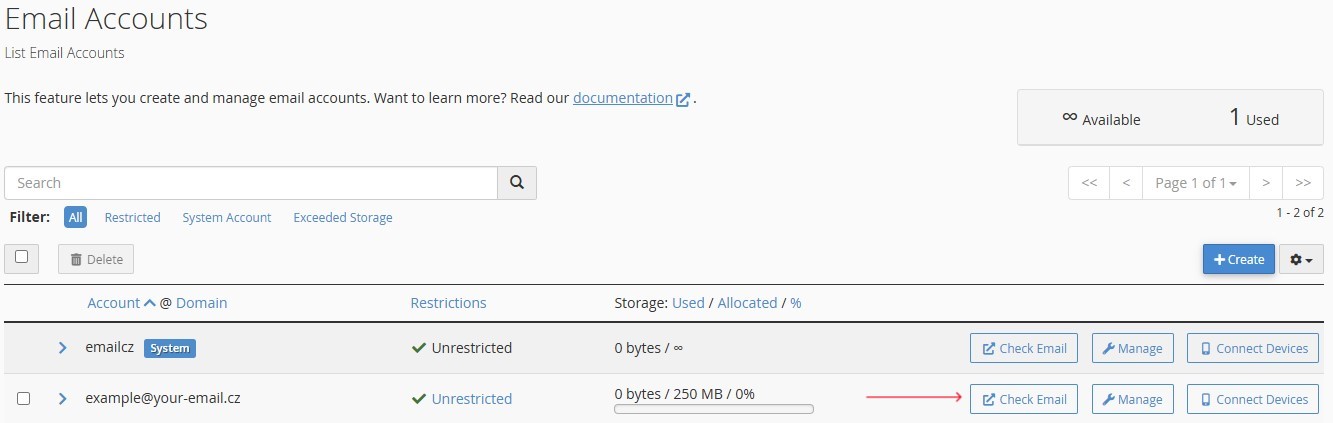

- Vytvořená e-mailová schránka se zobrazí v seznamu na stránce správy e-mailových účtů

“Email Accounts”. -

Pro přístup k webovému rozhraní e-mailu klikněte na tlačítko

“Check Email”vedle vytvořeného účtu.Obrázek 4. Tlačítko “Check Email” pro přístup k e-mailové schránce

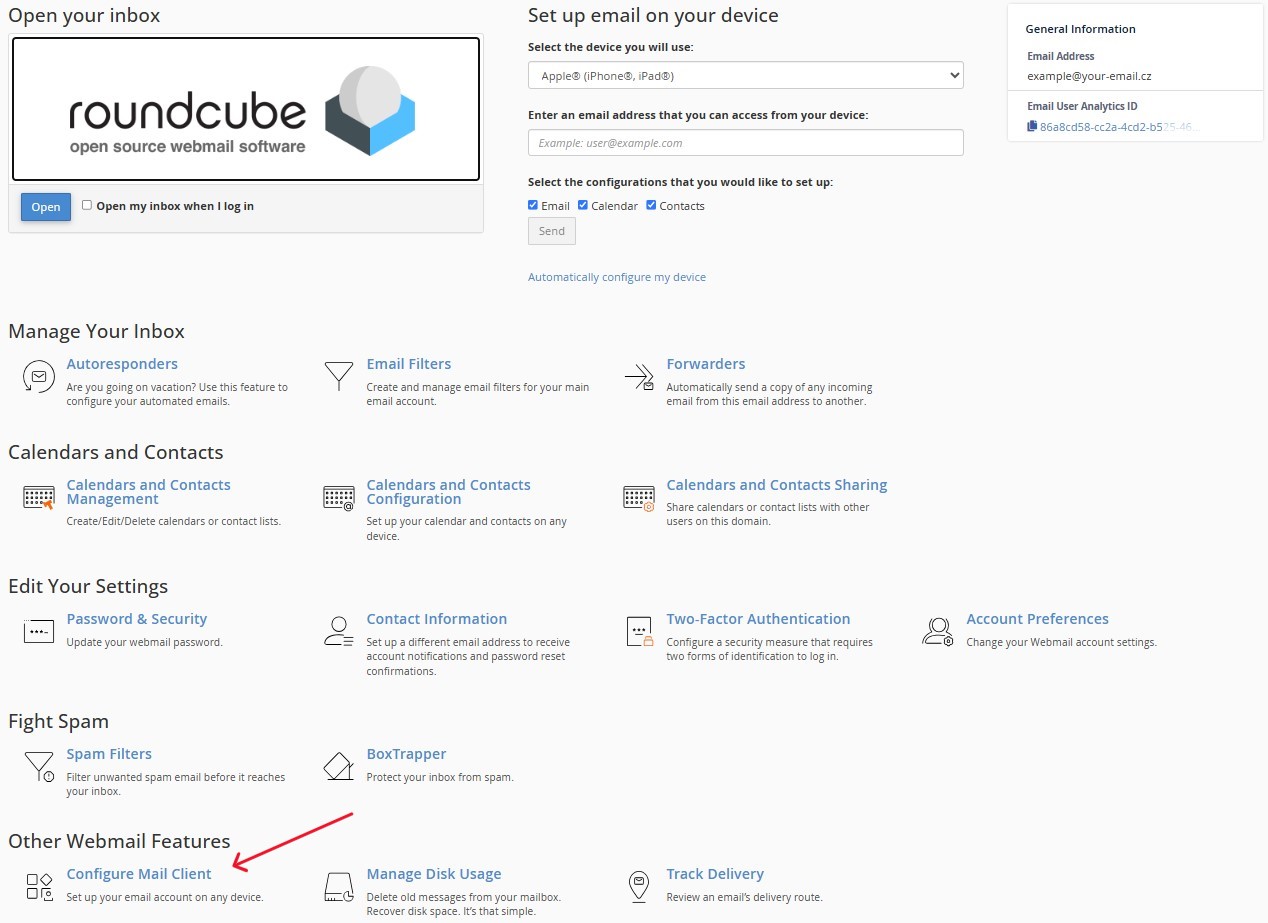

Krok 5: Ověřte funkčnost e-mailové schránky přes webové rozhraní

- Přejděte na stránku https://www.host-telecom.com/my-account/

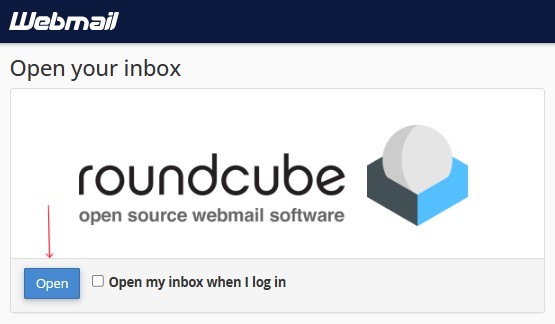

- Vyberte sekci

“Webmail”. - Systém vás přesměruje do webového rozhraní

ROUNDCUBE -

Klikněte na tlačítko

“Open”.Obrázek 7. Přístup k webovému rozhraní e-mailu

- Přihlaste se do e-mailové schránky pomocí vytvořených přihlašovacích údajů.

- Zkontrolujte funkčnost e-mailové schránky odesláním testovací zprávy.

Krok 6: Získejte parametry pro nastavení e-mailových klientů

Pro práci s vaším e-mailem můžete používat webové rozhraní ROUNDCUBE nebo nastavit e-mailového klienta. Dále vysvětlíme, jak získat potřebné parametry.

-

Pro získání nastavení e-mailových klientů klikněte na tlačítko

“Configure Mail Client”v levém dolním rohu webového rozhraní e-mailu.Obrázek 5. Tlačítko “Configure Mail Client”

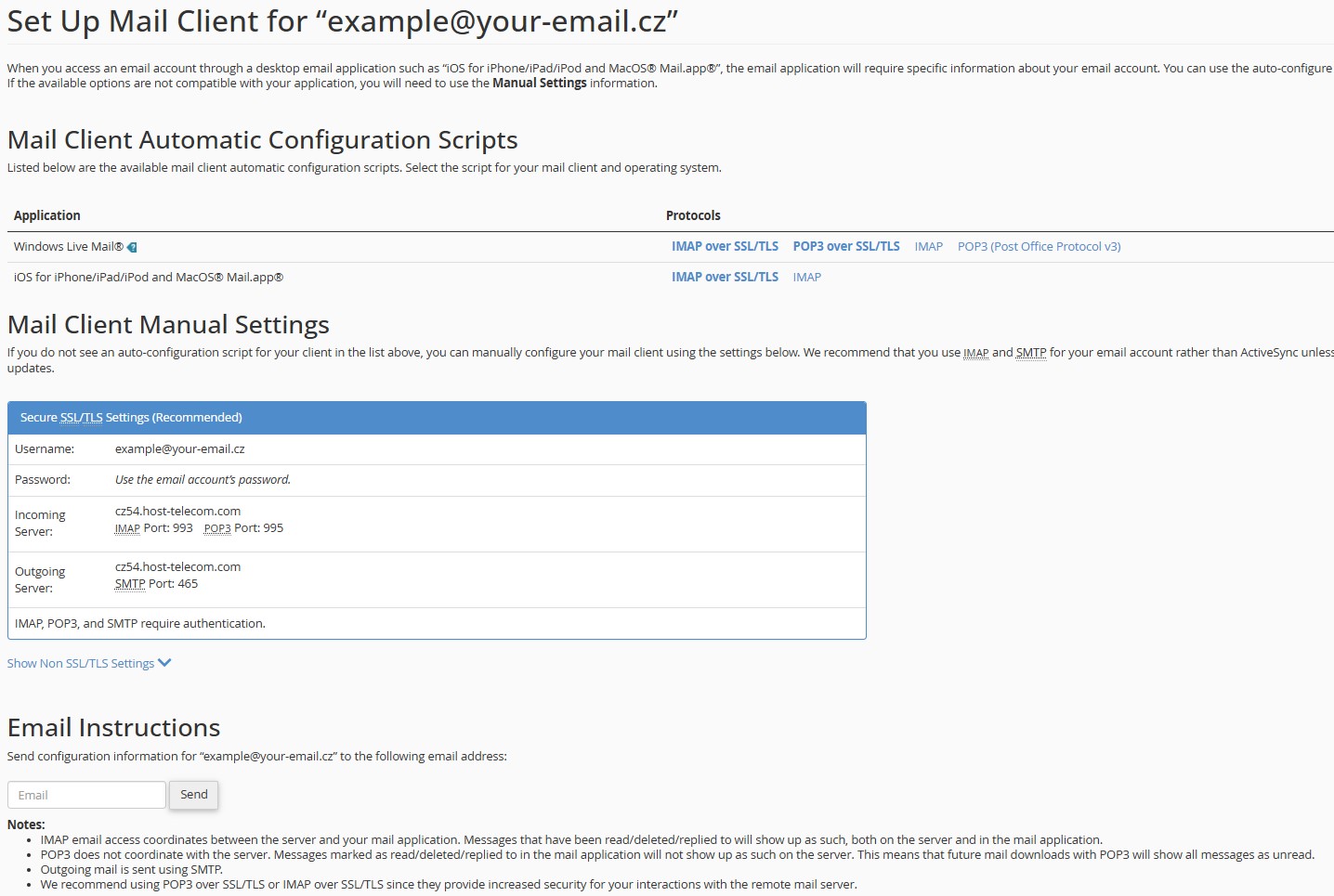

-

Na otevřené stránce budou uvedeny všechny potřebné parametry pro připojení k různým e-mailovým klientům:

Obrázek 6. Nastavení pro e-mailové klienty

Klíčové parametry pro konfiguraci:

- Název e-mailové schránky:

example@your-email.cz - Heslo: zadané při vytváření e-mailové schránky

- Server příchozí pošty IMAP:

cz54.host-telecom.com(uvedeno pouze jako příklad!) - IMAP port:

993 - Server odchozí pošty SMTP:

cz54.host-telecom.com(uvedeno pouze jako příklad!) - SMTP port:

465 IMAP,POP3aSMTPvyžadují autentizaci

Gratulujeme! Úspěšně jste nastavili e-mailovou schránku na vlastní doméně v ovládacím panelu cPanel. Nyní ji můžete používat jak přes webové rozhraní ROUNDCUBE, tak přes e-mailové klienty.

Podrobný návod k nastavení e-mailového klienta Microsoft Outlook najdete v naší příručce: “Jak nastavit e-mailového klienta Microsoft Outlook”.

V případě dotazů nebo technických problémů se obraťte na podporu společnosti Host-telecom.com.

Další doporučení

- Pravidelně aktualizujte heslo pro zvýšení bezpečnosti.

- Vytvořte si profesionální podpis pro vaše e-maily.

- Nastavte automatickou odpověď pro případ delší nepřítomnosti.

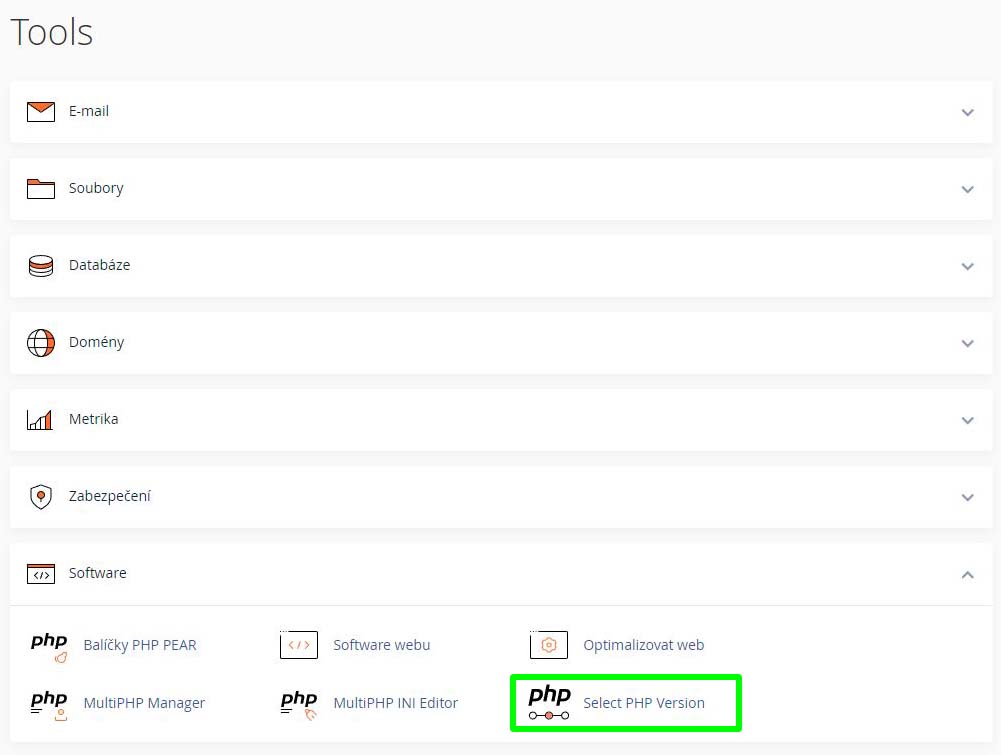

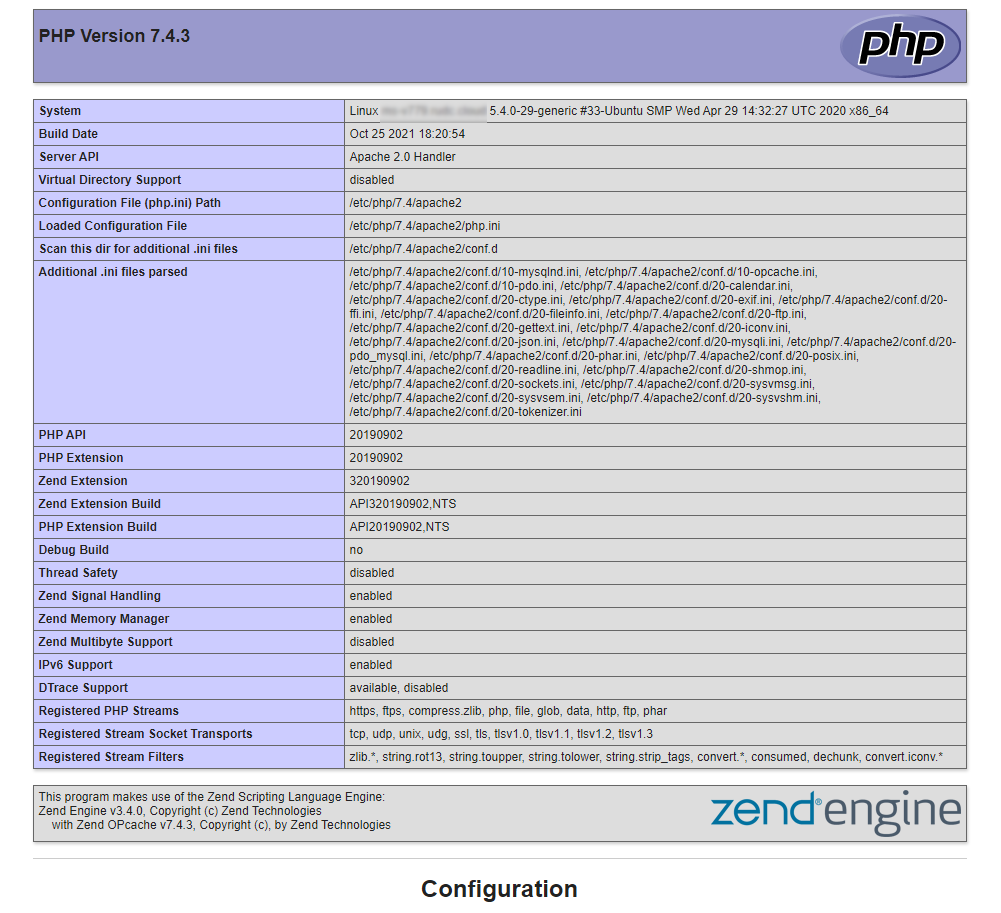

Verzi PHP v účtu cPanel můžete snadno změnit podle následujících kroků:

- Přihlaste se do svého účtu cPanel.

- Přejděte do sekce

Softwarea klikněte na možnost Vybrat verzi PHP. - Klikněte na rozevírací seznam Verze PHP a vyberte preferovanou verzi PHP.

- Kliknutím na tlačítko

Applyuložte změnu verze PHP.

Je důležité vědět, jaká verze PHP je pro vaše webové aplikace vyžadována, abyste se vyhnuli nežádoucím chybám. Pokud se po změně verze PHP na vašem webu objeví nějaká chyba, vraťte se k předchozí verzi PHP, kterou váš web používal.

Odemkněte možnosti komplexního monitorování webových stránek pomocí špičkové funkce Site Quality Monitoring v panelu cPanel. Tento intuitivní nástroj vám umožní sledovat a analyzovat výkon a celkový stav vaší online prezentace v reálném čase.

Získejte náskok díky přehledným údajům o dostupnosti, době provozu, rychlosti, optimalizaci SEO, kvalitě obsahu, technické stabilitě a bezpečnostních ukazatelích vašich webových stránek. Vyzbrojeni těmito neocenitelnými informacemi můžete identifikovat a rychle řešit potenciální problémy dříve, než naruší uživatelskou zkušenost a poškodí pověst vašeho webu.

Využijte toto robustní monitorovací řešení k přijímání rozhodnutí založených na datech, optimalizujte své online zdroje a poskytněte svým návštěvníkům bezproblémové a poutavé prostředí. Zvyšte výkonnost svých webových stránek a udržujte je ve špičkové kondici pomocí nástroje cPanel pro Site Quality Monitoring.

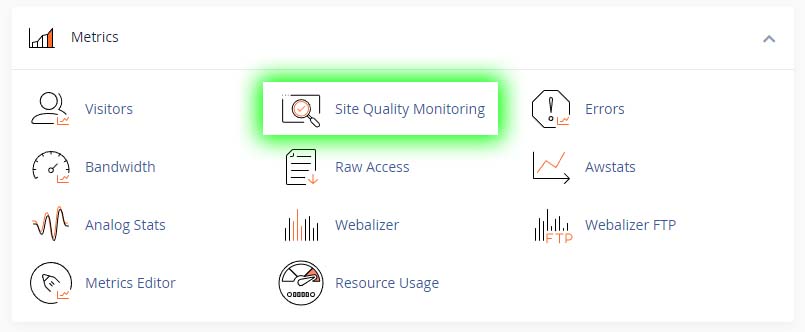

Stručný návod k použití funkce Site Quality Monitoring cPanel

- Přihlaste se do cPanelu: Přistupte k účtu cPanel pomocí svých přihlašovacích údajů.

- Přístup k rozhraní Site Quality Monitoring: Přejděte do části Metrics v panelu cPanel a klikněte na položku Site Quality Monitoring.

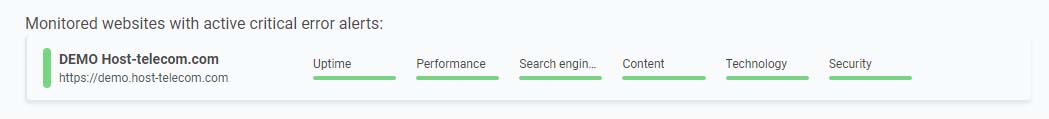

- Přidejte své webové stránky: Z rozevíracího seznamu vyberte adresu URL své webové stránky.

- Přihlaste se ke Site Quality Monitoring: Pokud jste tak ještě neučinili, musíte dokončit proces registrace. To zahrnuje zadání údajů o vaší webové stránce a souhlas s podmínkami služby.

- Zkontrolujte své Website Quality Rating: Kliknutím na sledovanou doménu zobrazíte výsledky z kontrolovaných webových stránek.

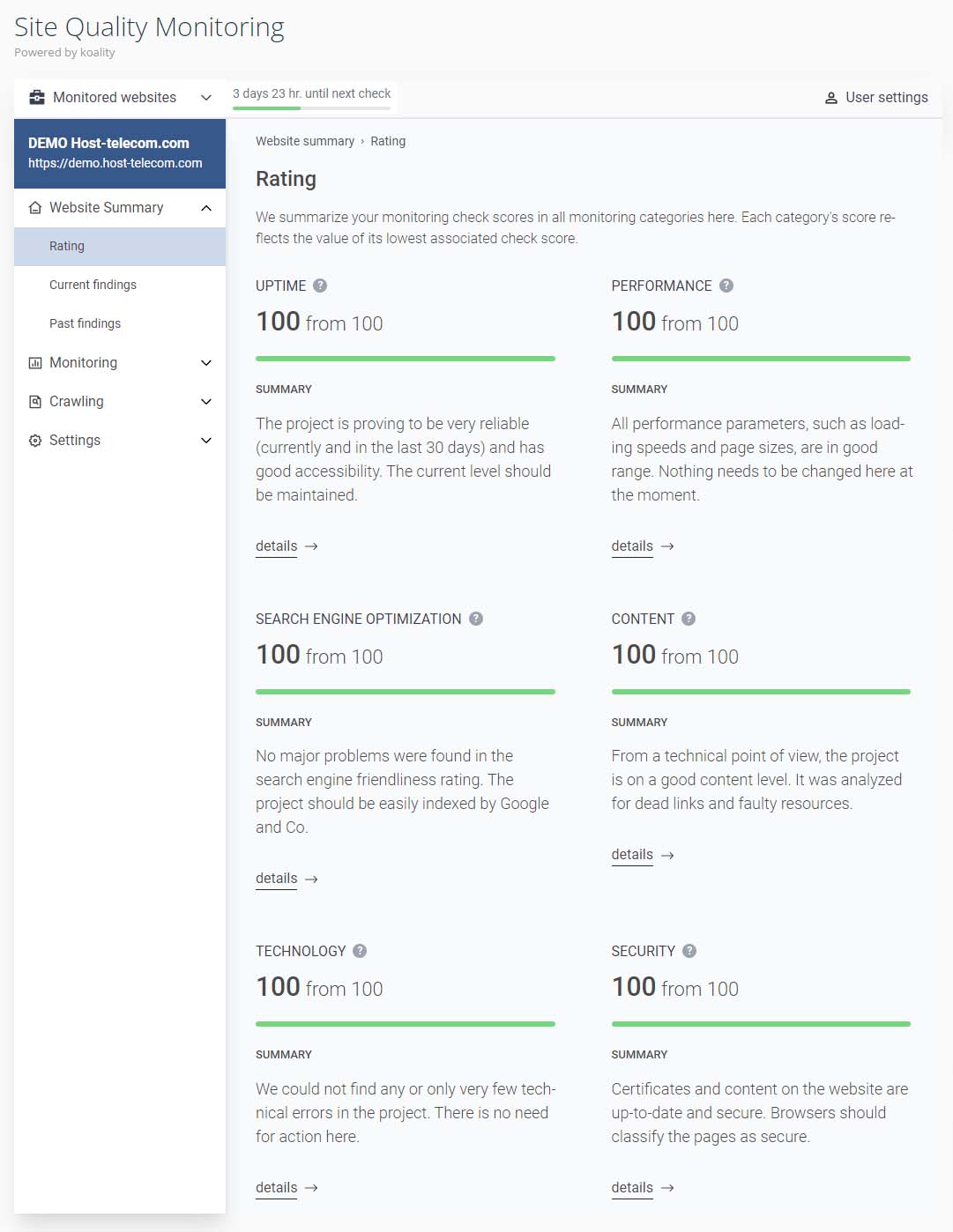

Nyní se zobrazí přehled hodnocení vašich webových stránek. Vyberte si z nabídky vlevo. Na tomto obrázku je zobrazen souhrn našeho testovacího webu, který ukazuje 100% hodnocení všech analyzovaných nastavení.

Výhody používání funkce cPanel Site Quality Monitoring

Funkce cPanel Site Quality Monitoring poskytuje majitelům webových stránek řadu cenných výhod:

- Proaktivní detekce problémů: Identifikujte a řešte problémy s webovými stránkami dříve, než ovlivní vaše návštěvníky.

- Vylepšený výkon webových stránek: Zlepšete rychlost a odezvu svých webových stránek a zajistěte vynikající uživatelský zážitek.

- SEO: Optimalizujte výkon svých webových stránek, abyste zvýšili jejich viditelnost v žebříčcích vyhledávačů.

- Robustní zabezpečení: Zjistěte a zmírněte potenciální zranitelnosti zabezpečení a zabezpečte svou online prezentaci.

- Zaručená doba provozu: Zajistěte, aby vaše webové stránky byly neustále dostupné a přístupné vašemu publiku.

Karty monitorování

Monitorování kvality webu poskytuje komplexní přehled o stavu vašich webových stránek v šesti hlavních kategoriích:

Availability

Sleduje spolehlivost vašich webových stránek a to, jak trvale je návštěvníci mohou navštěvovat. Kontroluje dobu provozu, výpadky a přesměrování.

Dostupnost je důležitým aspektem výkonu vašich webových stránek. Měří, jak spolehlivě a rychle mohou uživatelé přistupovat k obsahu vašich webových stránek. Web s vysokou dostupností pohotově reaguje na požadavky uživatelů a efektivně poskytuje zdroje, které mohou webové prohlížeče bez problémů načíst.

Performance

Karta Performance v nástroji cPanel Site Quality Monitor poskytuje podrobný přehled o rychlosti načítání a odezvě vašich webových stránek. Obsahuje souhrnný přehled celkového výkonu vašich webových stránek s rozdělením klíčových ukazatelů, jako je velikost stránky, doba odezvy serveru a celková doba blokování. Můžete také proniknout na konkrétní adresy URL a zobrazit podrobné metriky výkonu pro každou stránku. Na kartě Výkonnost můžete navíc nastavit, jak často se má výkonnost webu sledovat, a vybrat profily prohlížečů a zařízení, které se používají k simulaci požadavků uživatelů.

Content

Nástroj Site Quality Monitor v panelu cPanel poskytuje komplexní sadu nástrojů pro hodnocení a optimalizaci výkonu poskytování obsahu vašich webových stránek. Zejména část Content se zabývá kritickými aspekty poskytování obsahu, včetně nefunkčních odkazů a nefunkčních prvků. Pravidelnou kontrolou sekce Content můžete tyto problémy aktivně identifikovat a řešit, a zajistit tak návštěvníkům bezproblémový a příjemný uživatelský zážitek.

Crawling

Na kartě Crawling jsou k dispozici nástroje pro ruční prohledávání webu za účelem kontroly konkrétních problémů:

- Dead links: Identifikujte odkazy na svých webových stránkách, které již nejsou platné nebo vracejí chyby.

- Missing images and files: Zkontrolujte, zda nechybí nebo nejsou poškozeny obrázky, soubory CSS nebo JavaScript.

- Oversize files: Identifikovat soubory, které jsou větší než zadaná prahová velikost.

Interpretace skóre a barev

Site Quality Monitoring lokality přiřazuje každé kategorii monitorování body od 0 do 100. Vyšší skóre znamená lepší výsledky v dané oblasti.

Funkce Site Quality Monitoring zahrnuje barevné indikátory. Tyto barevné indikátory odrážejí přítomnost chyb a selhání kontroly monitorování následujícími způsoby:

| Barva | Popis |

|---|---|

| Zelená | Vaše webové stránky prošly všemi kontrolami monitorování v této kategorii. |

| Žlutý | Vaše webové stránky mají v této kategorii kontroly monitorování nekritické chyby nebo selhání. |

| Červená | Vaše webové stránky mají v této kategorii kontroly monitorování kritické chyby. |

Řešení problémů a zlepšování výkonu webových stránek

Pokud zaznamenáte červené nebo žluté skóre, můžete pomocí podrobných chybových hlášení poskytovaných službou Site Quality Monitoring identifikovat a řešit základní problémy. To může zahrnovat optimalizaci kódu webu, zlepšení konfigurace webového serveru nebo řešení bezpečnostních chyb.

Praktické příklady

- Zlepšení rychlosti načítání: Pokud má váš web nízké skóre v rychlosti načítání, může vám nástroj doporučit optimalizaci obrázků nebo využití mezipaměti prohlížeče. Implementace těchto návrhů může výrazně zkrátit dobu načítání.

- Zlepšení SEO: Pro zlepšení SEO může nástroj doporučit přidání relevantních meta popisků nebo zlepšení použití záhlaví. Tyto změny mohou váš web zatraktivnit pro vyhledávače i uživatele.

- Řešení obsahových problémů: V případě duplicitního obsahu nástroj identifikuje příslušné stránky. Duplicitní obsah pak můžete opravit nebo odstranit, abyste zvýšili jedinečnost a kvalitu svých stránek.

Souhrn

Komplexní poznatky pro úspěch webových stránek

cPanel Site Quality Monitoring je výkonný nástroj, který umožňuje majitelům a správcům webových stránek optimalizovat jejich online prezentaci. Tato robustní funkce poskytuje užitečné informace a personalizovaná doporučení pro zlepšení stavu, výkonu a viditelnosti webu ve vyhledávačích.

Pravidelným využíváním Site Quality Monitoring a implementací jeho návrhů můžete pro své publikum vytvořit úspěšnější a poutavější digitální zážitek. Tento komplexní nástroj vás vybaví pokyny založenými na datech, které jsou nezbytné k udržování a neustálému zlepšování kvality vašich webových stránek, abyste zajistili, že překonají očekávání uživatelů a budou v souladu se standardy vyhledávačů.

Využijte sílu Site Quality Monitoring

Postupujte podle tohoto návodu, abyste mohli efektivně využívat funkci Site Quality Monitoring v rámci cPanelu. Získejte přehled a doporučení potřebná ke zvýšení výkonnosti vašich webových stránek, zvýšení spokojenosti uživatelů a úspěchu ve vyhledávačích. Investujte do dlouhodobého zdraví a vitality své online prezentace pomocí komplexního řešení cPanel Site Quality Monitoring.

Často kladené otázky

Co je Site Quality Monitoring?

Site Quality Monitoring je funkce v panelu cPanel, která vyhodnocuje stav a výkonnost vašich webových stránek a podává o tom zprávy. Poskytuje skóre na základě faktorů, jako je rychlost stránek, SEO a uživatelské prostředí, a nabízí informace o potenciálních oblastech pro zlepšení.

Jak mám v panelu cPanel přístup ke Site Quality Monitoring?

Chcete-li získat přístup ke Site Quality Monitoring, přihlaste se do svého účtu cPanel, přejděte do sekce Metriky a vyberte možnost Sledování kvality webu. Zde naleznete ovládací panel zobrazující skóre stavu vašich webových stránek a podrobné přehledy.

Co znamená zdravotní skóre?

Skóre stavu, které se pohybuje od 0 do 100, odráží celkový výkon a stav vašich webových stránek. Vyšší skóre znamená lepší stav, což naznačuje dobrou rychlost stránek, efektivní SEO a pozitivní uživatelské prostředí.

Může Site Quality Monitoring zlepšit SEO mého webu?

Ano, funkce Site Quality Monitoring identifikuje slabá místa vašeho webu v oblasti SEO, jako jsou špatné meta tagy nebo nedostatečné používání klíčových slov. Vyřešením těchto problémů můžete zlepšit SEO vašeho webu a potenciálně zvýšit jeho viditelnost a umístění ve vyhledávačích.

Jak často bych měl kontrolovat Site Quality Monitoring?

Doporučujeme pravidelné monitorování. Kontrola Site Quality Monitoring alespoň jednou za měsíc vám pomůže mít aktuální informace o výkonnosti webu a včas řešit problémy.

Jaké problémy Site Quality Monitoring odhaluje?

Zjišťuje celou řadu problémů, včetně pomalého načítání stránek, nefunkčních odkazů, nedostatků v SEO, duplicitního obsahu a špatné odezvy na mobilní zařízení.

Jsou k pochopení hlášení potřeba technické znalosti?

Ne, reporty jsou navrženy tak, aby byly uživatelsky přívětivé a srozumitelné i pro ty, kteří nemají technické znalosti. Poskytují jasná vysvětlení a realizovatelná doporučení.

Jak mohu zlepšit skóre stavu svých webových stránek?

Zlepšení skóre stavu webu zahrnuje řešení zjištěných problémů. To může znamenat optimalizaci obrázků pro zrychlení načítání, revizi obsahu pro odstranění duplicit nebo úpravu rozvržení pro lepší odezvu na mobilní zařízení.

Kontroluje Site Quality Monitoring také zabezpečení webu?

Site Quality Monitoring se zaměřuje na výkon a SEO, ale nezabývá se přímo otázkami zabezpečení. Udržování zdravého a dobře fungujícího webu však může přispět k celkovému zabezpečení webu.

Je služba Site Quality Monitoring dostupná pro všechny typy webových stránek?

Site Quality Monitoring je k dispozici pro webové stránky hostované na serverech s panelem cPanel. Je vhodné pro různé typy webových stránek, včetně elektronických obchodů, blogů a firemních stránek.

V tomto tutoriálu se dozvíte, jak nainstalovat stack LAMP na virtuální server.

LAMP je sada softwaru zahrnující:

- Linux;

- Apache;

- MySQL;

- PHP.

Po instalaci vám umožní provozovat vlastní webové stránky.

Budeme používat virtuální server, tarif HT-VPS-5, 16 GB RAM a 160 GB SSD disk. Pro většinu základních úloh (blog, vizitkový web) a nepříliš náročných projektů však postačí jednodušší konfigurace HT-VPS-1. Operačním systémem, který používáme, je Linux distribuce Ubuntu 20.04.

Pro začátek se podívejme na základy provozování webových stránek. Každý web vyžaduje pro svou funkčnost jiné komponenty. Obvykle mezi ně patří webový server, podpora programovacího jazyka, ve kterém je web napsán, a podpora databáze. Zde vám poradíme, jak nainstalovat webový server Apache, podporu jazyka PHP a podporu databáze MySQL.

NASTAVENÍ SSH

Všechny operace budeme provádět pomocí terminálu s protokolem SSH. Měli byste znát svou IP adresu, uživatelské jméno a heslo. Tyto údaje pro připojení obdržíte v e-mailu při objednávce virtuálního serveru.

Otevřete příkazový řádek (terminál) na svém lokálním počítači a zadejte příkaz pro připojení.

shh root@XXX.XXX.XXX.XXX

Místo XXX.XXX.XXX.XXX zadejte adresu svého serveru.

Pokud se připojujete poprvé, může se zobrazit tato zpráva:

The authenticity of host 'XXX.XXX.XXX.XXX (XXX.XXX.XXX.XXX)' can't be established. RSA key fingerprint is SHA256:YaaqERsh9oMs/Qa5nlMJLlb4ewlJDGLaDGsuOcDzOs8. Are you sure you want to continue connecting (yes/no/[fingerprint])? yes

Stačí stisknout 'yes' nebo písmeno 'y' a budete vyzváni k zadání hesla.

Při zadávání hesla se na obrazovce z bezpečnostních důvodů nezobrazují žádné symboly.

Warning: Permanently added 'XXX.XXX.XXX.XXX' (RSA) to the list of known hosts. root@ip_XXX.XXX.XXX.XXX's password:

Zadejte heslo a stiskněte klávesu 'Enter'.

Po připojení k serveru se dostanete do příkazového řádku na samotném serveru, což je systém nainstalovaný na serveru.

Před instalací jakýchkoli komponent doporučujeme aktualizovat systém na nejnovější aktuální verzi.

Příkazy spouštějte postupně:

apt update

apt upgrade

Spustí se aktualizace systému.

Dalším krokem je restartování serveru, které můžete provést pomocí příkazu reboot.

Než přejdete k instalaci LAMP, je třeba provést počáteční konfiguraci serveru.

Právě teď jste přihlášeni jako root, což je nezabezpečené, proto byste měli vytvořit neprivilegovaného uživatele.

Spusťme k tomu příkaz adduser [uživatelské jméno], například:

adduser host-telecom

Dále dvakrát zadejte heslo tohoto uživatele.

Heslo si prosím zapamatujte nebo uložte na zabezpečené místo.

Poté budete vyzváni k zadání některých uživatelských údajů (celé jméno, telefonní číslo atd.), ale nemusíte je zadávat všechny, pole můžete nechat prázdná a pokaždé stisknout 'enter'.

Nyní jste vytvořili nového uživatele, který však nemá práva správce. Chcete-li mu udělit práva root, musíte ho přidat do skupiny sudo.

Spusťte příkaz:

usermod -aG sudo host-telecom

NASTAVENÍ FIREWALLU UFW

Pro zlepšení zabezpečení serveru doporučujeme použít oblíbený a snadno přizpůsobitelný firewall UFW. Různé aplikace mohou pro UFW registrovat své vlastní profily, tedy připravené sady nastavení zabezpečení, které můžete aktivovat. Vypište seznam aktuálních profilů pomocí příkazu:

sudo ufw app list

Available applications: OpenSSH

V našem případě je nyní k dispozici profil služby OpenSSH, který nám umožňuje připojit se k serveru prostřednictvím SSH.

Tuto službu aktivujte pomocí příkazu:

ufw allow OpenSSH

Rules updated

Rules updated (v6)

Dále aktivujte firewall příkazem:

ufw enable

Budete upozorněni, že aktuální připojení může být přerušeno:

Command may disrupt existing ssh connections. Proceed with operation (y|n)? Protože jste však povolili OpenSSH, nedělejte si starosti a zadejte 'y' a stiskněte 'Enter'.

Firewall is active and enabled on system startup

Chcete-li zkontrolovat stav firewallu, spusťte příkaz:

ufw status Vidíte, že je aktivní a profil OpenSSH je také aktivní:

Status: active

To Action From

-- ------ ----

OpenSSH ALLOW Anywhere

OpenSSH (v6) ALLOW Anywhere (v6)

Povolili jste pouze připojení SSH a firewall nyní blokuje všechna ostatní připojení. Později povolíte připojení HTTP pro otevření webové stránky.

Zde je velmi důležitý bod: musíte se připojit pomocí SSH, nikoli jako root, ale jako uživatel host-telecom, kterého jste právě vytvořili.

Za tímto účelem prozatím nezavírejte aktuální připojení SSH jako root, ale otevřete nové okno terminálu a připojte se v něm, pro případ, že byste náhle narazili na problémy a mohli je řešit.

V novém okně terminálu spusťte příkaz:

ssh host-telecom@XXX.XXX.XXX.XXX

Zadejte heslo pro uživatele host-telecom.

Pokud se vše podaří, budete vyzváni k zadávání příkazů, ale budete pracovat pod uživatelem host-telecom a všechny administrativní příkazy budete muset provádět prostřednictvím sudo, tj. před každým příkazem budete zadávat 'sudo'.

Seanci SSH s uživatelem root můžete ukončit zadáním příkazu 'exit'.

NASTAVENÍ WEBOVÉHO SERVERU APACHE

Chcete-li nainstalovat webový server Apache, spusťte příkaz:

sudo apt install apache2

Před testováním webového serveru Apache proveďte změny ve firewallu.

Zkontrolujte seznam profilů:

sudo ufw app list

Zjistíte, že kromě OpenSSH byly přidány také 3 nové profily Apache. Každý profil obsahuje sadu nastavení:

- Apache — otevírá port

80, který používá protokolhttp; - Apache Full — otevírá porty

80a443, které používají protokolyhttpahttps; - Apache Secure — otevírá pouze port

443.

Chcete-li povolit provoz protokolů http i https, musíte použít funkci Apache Full.

Spusťte příkaz pro aktivaci profilu:

sudo ufw allow in "Apache Full"

Rule added

Rule added (v6)

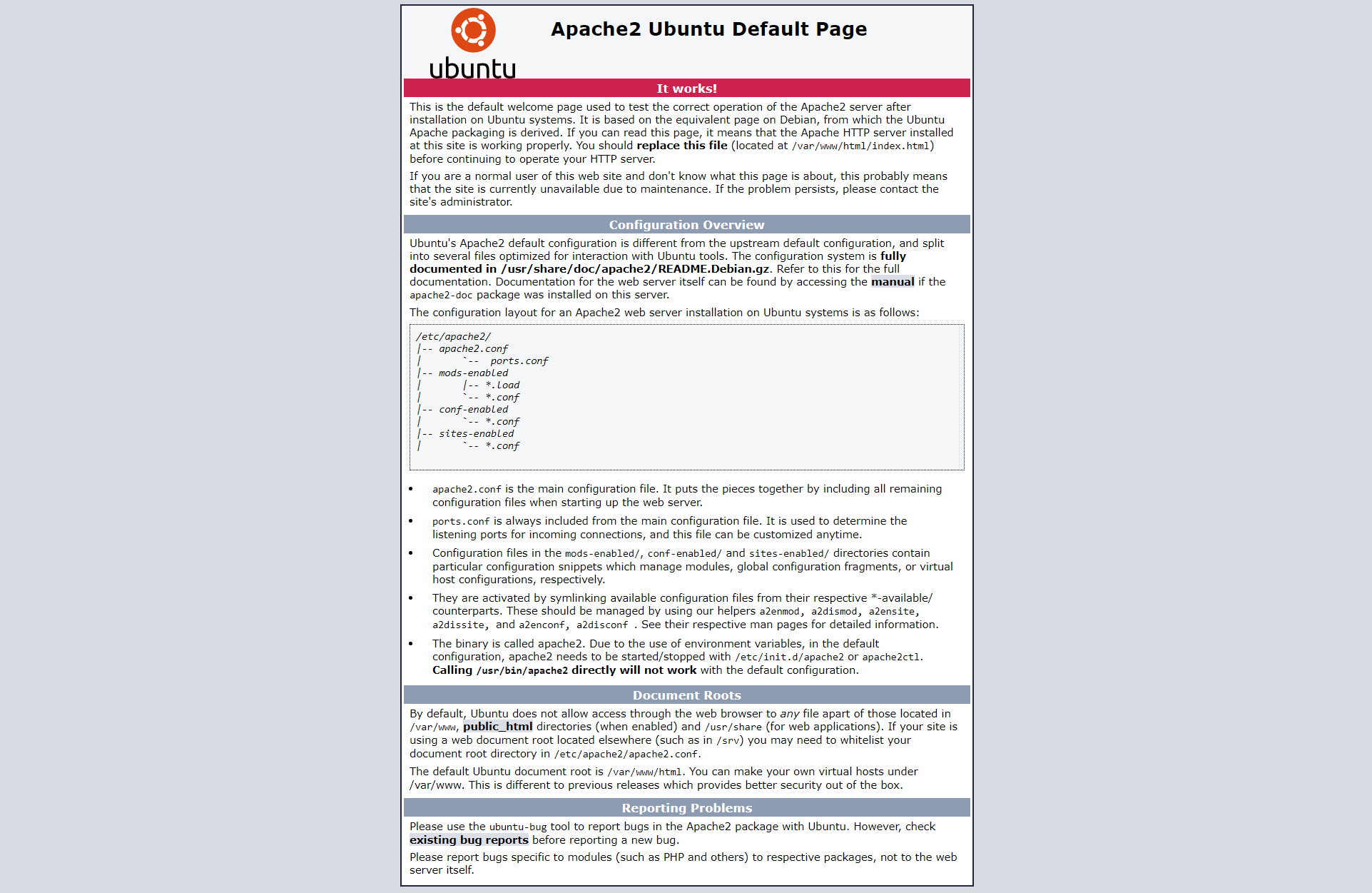

Po dokončení můžete vyzkoušet, jak Apache funguje, a otevřít výchozí webovou stránku.

Za tímto účelem otevřete prohlížeč a zadejte IP adresu serveru. Zobrazí se následující informační stránka:

Vlastně se již jedná o spuštěný web s jedinou stránkou HTML.

NASTAVENÍ PODPORY DATABÁZE MYSQL

Chcete-li nainstalovat podporu databáze MySQL, spusťte příkaz:

sudo apt install mysql-server

Po dokončení instalace doporučujeme spustit speciální skript, který vám pomůže nastavit různá bezpečnostní nastavení. Spusťte tento příkaz:

sudo mysql_secure_installation

Dále je třeba odpovědět na několik otázek. První z nich je povolení pluginu VALIDATE PASSWORD, který slouží k zabránění používání jednoduchých hesel při nastavování hesel databáze MySQL. Chcete-li jej povolit, zadejte 'y' a stiskněte 'enter'.

V dalším kroku budete vyzváni k nastavení úrovně ověření hesla:

There are three levels of password validation policy:

LOW Length >= 8

MEDIUM Length >= 8, numeric, mixed case, and special characters

STRONG Length >= 8, numeric, mixed case, special characters and dictionary

file

Please enter 0 = LOW, 1 = MEDIUM and 2 = STRONG:

Zvolte médium: zadejte 1 a stiskněte 'enter'.

Poté zadejte silné heslo a potvrďte je.

Poznámka: Toto je heslo pro uživatele root speciálně pro MySQL a nemá nic společného s uživatelem root, kterého máte v systému.

Na všechny následující otázky můžete odpovědět 'y' a poté stisknout 'enter':

- žádost o odebrání anonymního uživatele,

- žádost o zakázání vzdálené autorizace uživatele root,

- odstranění testovací databáze.

Po dokončení budete vyzváni k aktivaci provedených nastavení a úprav.

Jako výsledek se zobrazí zpráva:

Success.

All done!

PHP LANGUAGE SUPPORT SETUP

Dále byste měli nainstalovat podporu jazyka PHP. K tomu je třeba nainstalovat tři balíčky:

- PHP

- libapache2-mod-php — modul, který umožňuje zpracovávat soubory PHP,

- php-mysql — umožňuje PHP komunikovat s MySQL.

sudo apt install php libapache2-mod-php php-mysql

Instalace LAMP je nyní ukončena.

Před spuštěním webu je však nutné vytvořit virtuálního hostitele. Vytvořte adresář pro své stránky a proveďte nastavení pro hostitele.

Spusťte příkaz:

sudo mkdir /var/www/mysite

Místo mysite zadejte doménu svého webu.

Adresář jste vytvořili pomocí sudo, což znamená jako root. Změňte oprávnění a skupinu tohoto adresáře tak, aby patřil pod vašeho uživatele host-telecom.

sudo chown -R $USER:$USER /var/www/mysite

Dále byste měli vytvořit konfigurační soubor pro virtuálního hostitele. Konfigurační soubory jsou uloženy v adresáři /etc/apache2/sites-available. Otevřete konzolový textový editor nano a vytvořte konfigurační soubor. Spusťte příkaz:

sudo nano /etc/apache2/sites-available/mysite.conf

Zadejte následující kód:

<VirtualHost *:80>

ServerName XXX.XXX.XXX.XXX

ServerAlias XXX.XXX.XXX.XXX

ServerAdmin host-telecom@localhost

DocumentRoot /var/www/mysite

ErrorLog ${APACHE_LOG_DIR}/error.log

CustomLog ${APACHE_LOG_DIR}/access.log combined

</VirtualHost>

Upozorňujeme, že do pole ServerName jsme zadali IP adresu našeho serveru, pokud máte doménu, měli byste ji zadat.

Ukončete editor nano stisknutím klávesové zkratky Ctrl + X a zadejte 'yes' pro uložení souboru.

Chcete-li, aby webový server aktivoval vašeho virtuálního hostitele, spusťte příkaz:

sudo a2ensite mysite Aby se změny projevily, je třeba restartovat server. Spusťte příkaz:

sudo systemctl reload apache2

Vytvořte testovací stránku v adresáři, kde by měly být umístěny soubory vašeho webu.

Znovu otevřete textový editor nano:

<?php

phpinfo();

Jedná se o funkci PHP, která zobrazí podrobné informace o aktuální konfiguraci php. Zadejte IP adresu svého serveru do adresního řádku prohlížeče a uvidíte, že se zobrazí stránka s informacemi o konfiguraci PHP.

Prošli jsme základní kroky nastavení Apache, PHP a MySQL a naučili se vytvářet virtuální hostitele. Nyní si můžete nainstalovat téměř libovolný systém CMS a spustit své online podnikání nebo blog.

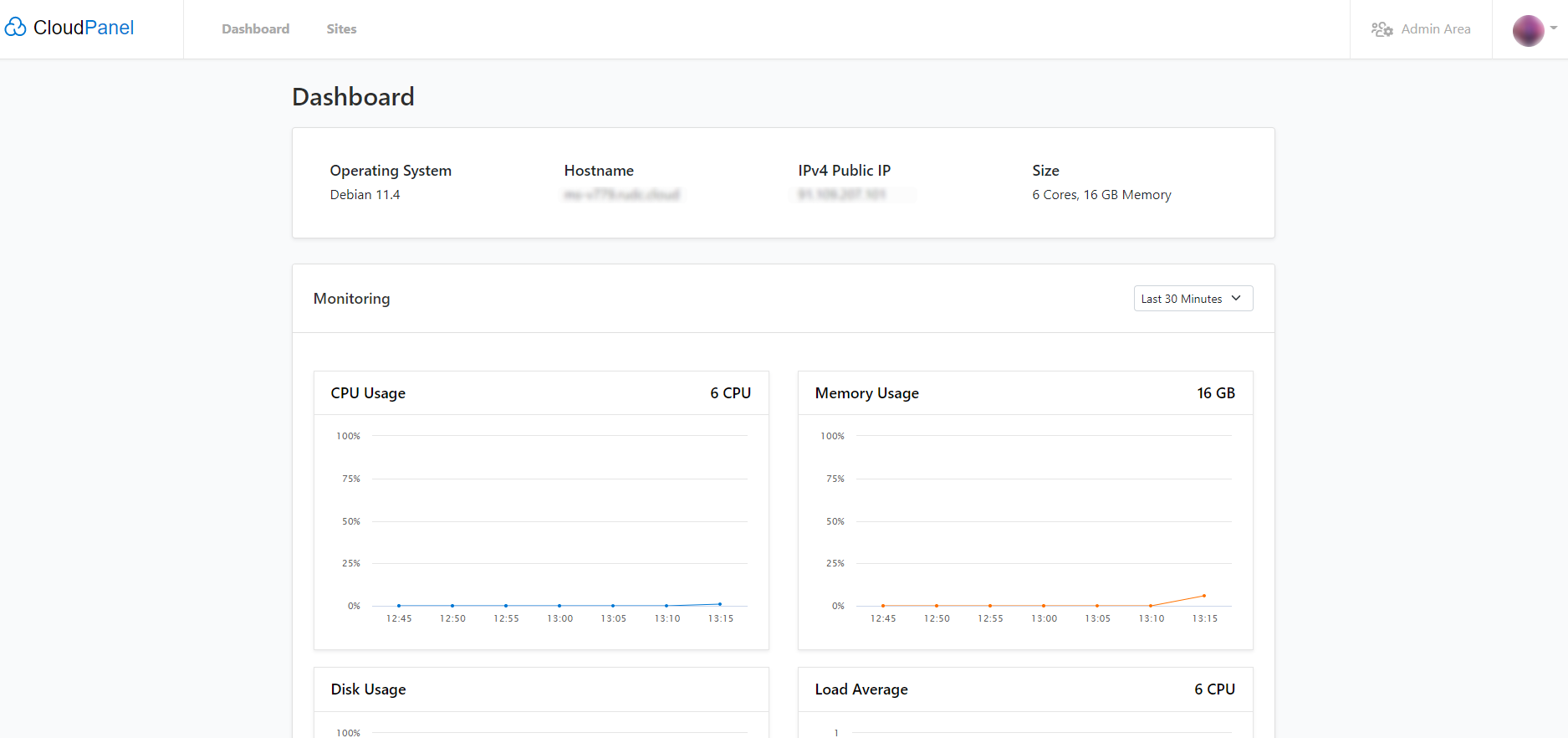

CloudPanel je opensource řešení, které vám umožní snadno nainstalovat stack LEMP (Linux, Nginx, MySQL a PHP) na váš VPS nebo cloudový server.

Na základě oficiální dokumentace je CloudPanel bezplatný a moderní kontrolní panel pro konfiguraci a správu serveru orientovaný na jednoduchost.

CloudPanel byl původně vyvinut berlínskou společností MGT-COMMERCE GmbH před více než deseti lety čistě s cílem nabídnout optimalizovaný hosting pro weby Magento v cloudu AWS.

V současné době se tento bezplatný kontrolní panel stal jedním z nejschopnějších kontrolních panelů pro servery Nginx a je kompatibilní s širokou škálou aplikací PHP, Node.js, statických webových stránek a Pythonu. Zároveň se stal flexibilnějším.

Pomocí CloudPanelu můžete během několika minut spustit libovolnou oblíbenou aplikaci na libovolném cloudovém nebo dedikovaném serveru.

V současné době CloudPanel podporuje pouze distribuce Linuxu - Debian 11 a Ubuntu 22.04.

Instalace CloudPanel je poměrně jednoduchá a snadná.

Než se pustíme do instalace, podívejme se, co nám CloudPanel nabízí:

| Služba | Verze | |

|---|---|---|

| NGINX | 1.21 | s modulem PageSpeed |

| MySQL | 8.0 | |

| MariaDB | 10.6, 10.8 | |

| PHP | 7.1-8.1 | |

| Redis | 6 | |

| ProFTPD | 1.3 | |

| Node.js | 12, 14, 16 | Verze LTS |

| Yarn | 1.22 | |

| Python | 3.10 |

| Služba | Verze | |

|---|---|---|

| NGINX | 1.21 | s modulem PageSpeed |

| MySQL | 5.7, 8.0 | |

| MariaDB | 10.7, 10.8 | |

| PHP | 7.1-8.1 | |

| Redis | 6 | |

| ProFTPD | 1.3 | |

| Node.js | 12, 14, 16 | Verze LTS |

| Yarn | 1.22 | |

| Python | 3.9 |

Technické požadavky:

- Ubuntu 22.04 (Jammy Jellyfish) nebo Debian 11 (Bullseye)

- >= 1 PROCESOR

- >= 2 GB RAM

- >= 10 GB místa na disku

V tomto manuálu budeme používat distribuci Debian 11.

INSTALACE CloudPanelu

Připojte se k serveru pomocí ssh. Za tímto účelem otevřete terminál a zadejte příkaz:

ssh root@XXX.XXX.XXX.XXX

Místo XXX.XXX.XXX.XXX.XXX zadejte adresu svého serveru.

Před spuštěním instalačního programu je třeba aktualizovat systém a nainstalovat potřebné balíčky.

apt update && apt -y upgrade && apt -y install curl wget sudo

Poté spusťte instalační program s požadovaným databázovým strojem.

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo bash

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo DB_ENGINE=MARIADB_10.8 bash

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo DB_ENGINE=MARIADB_10.6 bash

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo bash

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo DB_ENGINE=MYSQL_5.7 bash

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo DB_ENGINE=MARIADB_10.8 bash

curl -sSL https://installer.cloudpanel.io/ce/v2/install.sh | sudo DB_ENGINE=MARIADB_10.7 bash

Instalace je nyní ukončena. Teď můžete ke CloudPanelu přistupovat prostřednictvím prohlížeče: https://XXX.XXX.XXX.XXX:8443.

Ignorujte varování o certifikátu podepsaném vlastním podpisem a klikněte na "Advanced" (Upřesnit) a "Go to site..." (Přejít na web...), abyste mohli pokračovat v práci s CloudPanel.

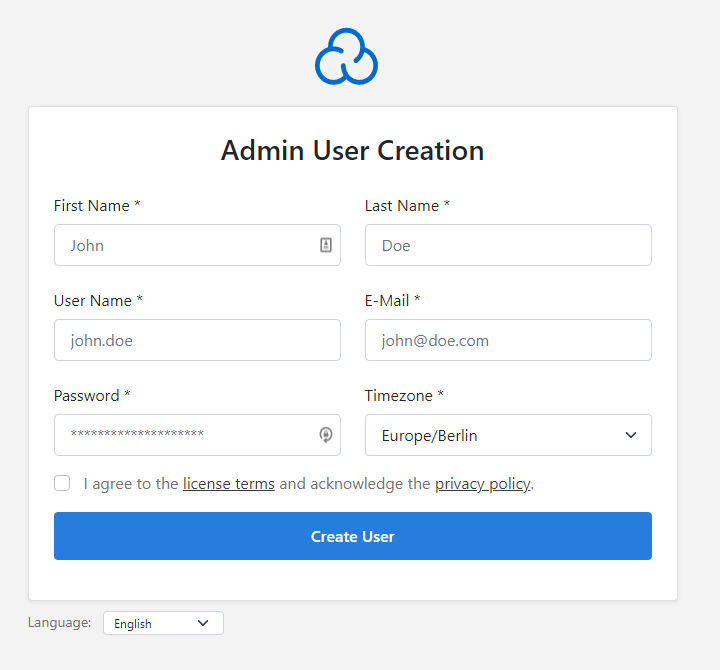

Poté vyplňte všechny údaje: jméno, e-mail, uživatelské jméno a heslo.

Potvrďte, že souhlasíte s podmínkami a zásadami ochrany osobních údajů, a klikněte na tlačítko "Create user" (Vytvořit uživatele).

A je to! Nyní jste připraveni k přihlášení do služby CloudPanel.

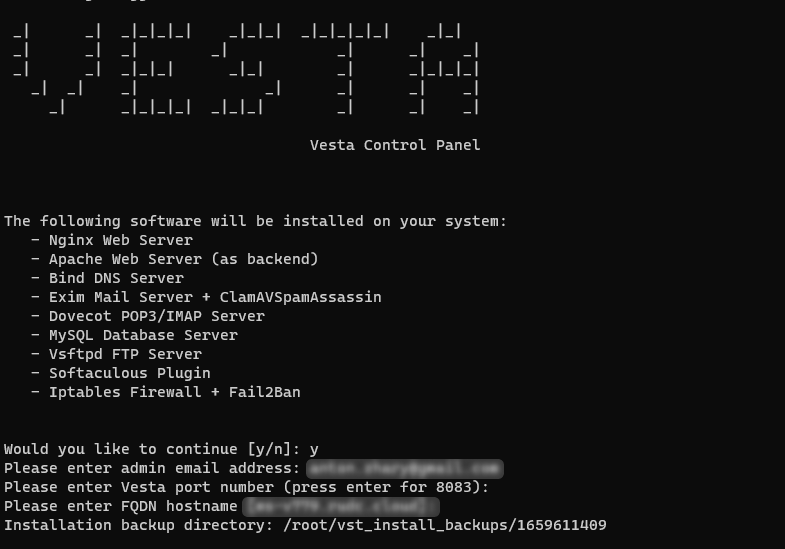

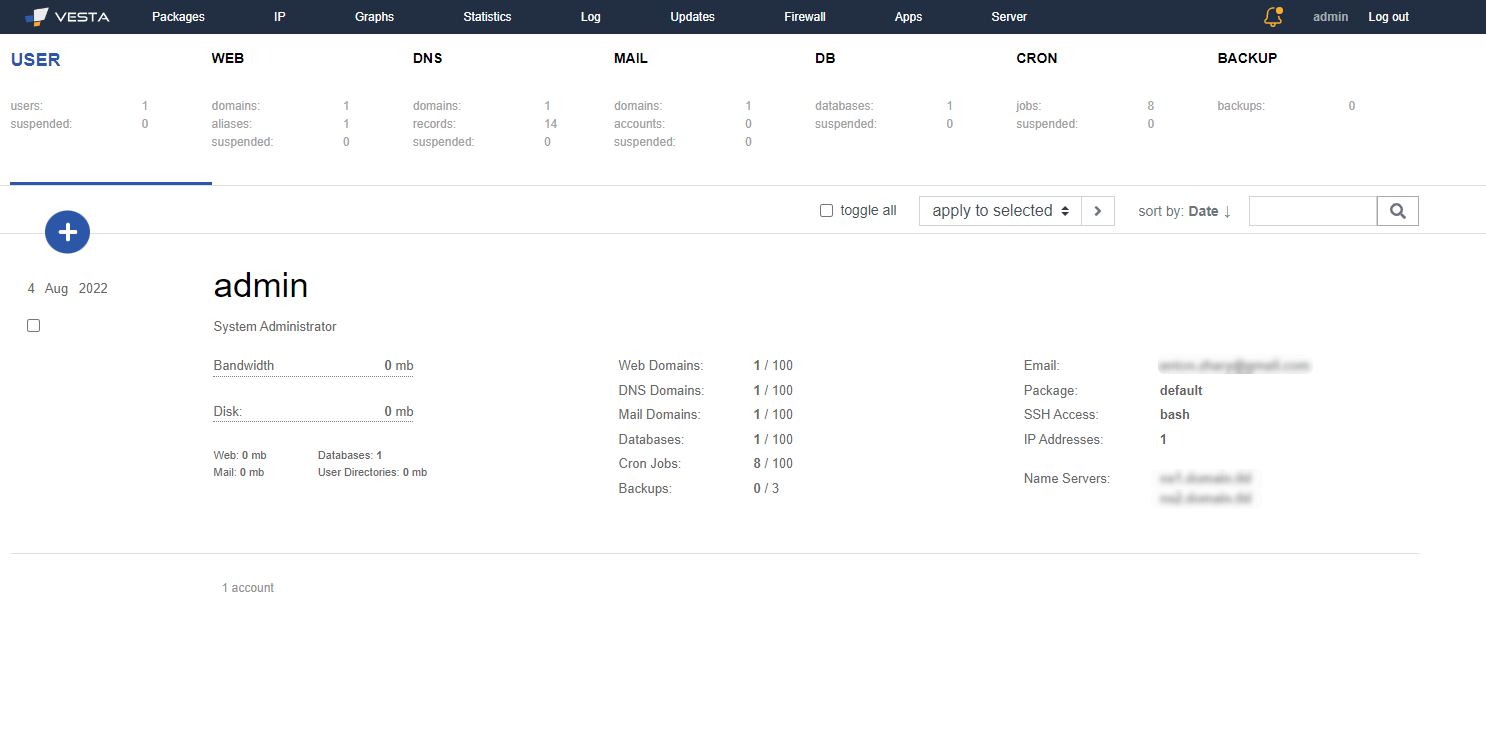

VestaCP je kontrolní panel s různými funkcemi, které vám umožní snadno sledovat a spravovat váš server. Tato příručka vám ukáže, jak nainstalovat VestaCP na váš Linux VPS.

Minimální technické požadavky:

- CentOS 5, 6, 7, Debian 7, 8, 9, Ubuntu 12.04 - 18.10;

- RAM 512 Mb

- HDD 20 Gb

- CPU 1 Ghz

Připojte se k serveru prostřednictvím ssh. Otevřete terminál a zadejte příkaz:

ssh root@XXX.XXX.XXX.XXX

Místo XXX.XXX.XXX.XXX.XXX zadejte adresu svého serveru.

Před spuštěním instalačního programu musíme aktualizovat systém a nainstalovat nezbytné pakety.

apt update && apt -y upgrade && apt -y install curl wget sudo

Poté načtěte instalační skript příkazem:

curl -O http://vestacp.com/pub/vst-install.sh A spusťte skript:

bash vst-install.sh Instalace vás požádá o zodpovězení několika otázek:

Zadejte požadované údaje a stiskněte Enter.

Po dokončení instalace se zobrazí přihlašovací jméno a heslo pro přístup k ovládacímu panelu.

Po instalaci a konfiguraci cache serveru DNS, pokud je server dostupný na externí (bílé) adrese, je nutné zkontrolovat, zda server odpovídá pouze na dotazy od důvěryhodných hostitelů (klientů). V případě, že server odpovídá na dotazy od všech hostitelů, nazývá se takový server DNS Open Resolver.

Existuje riziko, že by útočníci mohli použít DNS Open Resolver k různým typům útoků:

- Zatížit server náhodnými dotazy DNS a zahltit kanál přenosy. To může vést k odepření služby (DoS) a nedostupnosti služby DNS pro ostatní uživatele.

- Odesláním speciálních dotazů na server s falešnou zdrojovou IP adresou zahájíte útok na třetího hostitele, který zahrnuje váš server. DNS Open Resolver odešle odpovědi na tuto falešnou adresu, což může mít za následek velké množství síťového provozu směřujícího na oběť útoku. Tento útok se nazývá DNS Amplification.

- Nahrazení odpovědí serveru falešnými údaji, které skončí ve cache (Cache Poisoning). Když klientský počítač přistupuje k takto napadenému serveru DNS, může pro názvy domén obdržet falešné nebo škodlivé IP adresy.

Přehled

Cachingový server DNS je server, který zpracovává rekurzivní dotazy klientů.

Rekurzivní a iterativní dotazy DNS

Při přijetí rekurzivního dotazu vrátí server buď odpověď na dotaz, nebo chybovou zprávu. Server se stará o veškeré načítání dat a dotazování ostatních serverů. Při přijetí iterativního dotazu může server místo odpovědi vrátit adresu jiného serveru a klient pak tento dotaz přesměruje na zadaný server.

Jak zjistit, zda je server otevřený

Zda je server otevřen rekurzivním dotazům, můžete zkontrolovat na adrese https://openresolver.com/.

Nebo pomocí příkazů, které provádějí dotazy na systém DNS:

dig +short @XXX.XXX.XXX.XXX mysite.ru

host mysite.ru XXX.XXX.XXX.XXX

nslookup mysite.ru XXX.XXX.XXX.XXX

Místo XXX.XXX.XXX.XXX zadejte IP adresu serveru, který má být kontrolován. V příkladu je název mysite.ru, můžete zkontrolovat libovolný.

Pokud dotaz poskytne IP adresu při dotazu z libovolného hostitele, je váš server DNS Open Resolver.

Jak zakázat nebo omezit přístup pouze na důvěryhodné hostitele/sítě

- Omezte přístup k portu serveru (udp/53) na obvodu sítě nebo lokálně na samotném serveru DNS.

- Pokud má být server zodpovědný pouze za jednu nebo několik konkrétních zón, můžete rekurzivní dotazy zakázat přidáním možnosti

“recursion no;”do konfiguračního souboru named.conf (named.conf.localnebo jiného, v závislosti na nastavení). - Povolit rekurzivní dotazy pouze pro důvěryhodné sítě/hostitele, například:

“allow-recursion { localhost; 10.16.0.0.0/16; };”(10.16.0.0.0/16— nahradit důvěryhodnými adresami).

V této příručce podrobně rozebereme kontrolní panel webu a serveru ispmanager a seznámíme vás s jeho hlavními výhodami a verzemi.

Co umí ispmanager

Panel ispmanager pomáhá instalovat a spravovat webové služby. Zavádí veškerý potřebný software pro správu webových stránek, pošty a databází. Umožňuje uživatelům spouštět projekty v připraveném webovém prostředí a následně je spravovat v grafickém rozhraní bez nutnosti používat konzoli.

Panel ispmanager je užitečný pro webové vývojáře, systémové správce a manažery webů. Panel výrazně zjednodušuje správu serveru, což znamená, že jej mohou používat nejen zkušení profesionálové, ale i nováčci.

Nejnovější verze panelu je ispmanager 6. Má vylepšené rozhraní, aktivnější systém oprav chyb, monitorování systému, pokročilé nástroje pro vývojáře a podporu hlavních systémů CMS.

Hlavní funkce panelu ispmanager

Podpora a správa webových serverů. Z panelu můžete instalovat a konfigurovat webové servery, například Apache, Nginx a OpenLite Speed. S další správou není žádný problém.

Vytváření poštovních domén a správa poštovních schránek. Pomocí panelu můžete vytvořit poštovní doménu a poštovní schránku, nastavit pravidla a omezení, používat antispamovou a antivirovou ochranu a připojit webové rozhraní Roundcube. Je možné získat konfigurační soubor pro poštovní klienty.

Podpora a správa databází. MySQL/MariaDB, PostgreSQL, Percona Server.

Tvorba a správa webových stránek. Panel ispmanager obsahuje nástroje pro jednoduchou práci s webovými stránkami ve všech fázích: od instalace CMS po přidávání nového obsahu.

Správa souborů. Grafický správce souborů podporuje stahování velkých objemů dat bez ztráty spojení. Podporuje také oblíbené servery FTP.

Podpora programovacích jazyků. Přímo z panelu je možné přidat Python a Perl bez další konfigurace repositářů. Verzi a režim interpretu PHP můžete zvolit pro samostatnou stránku. Podporuje obslužný program Node.js a PHP Composer.

Zabezpečení serveru a webu. Obsahuje nástroje pro zálohování serveru, ochranu pošty, bránu firewall, reakci na útoky DDoS a vysoce kvalitní antivirový program Dr.Web, který zajistí ochranu vašeho systému.

Tmavé a světlé téma. Ispmanager sleduje všechny moderní designové trendy a dbá na uživatelský komfort. Tmavé téma je chytrým řešením, které umožňuje pohodlnější práci ve tmě.

Kterou verzi ispmanageru zvolit?

V současné době existují čtyři verze (licence) panelu ispmanager. Jsou tři verze — lite, pro a host — které se většinou používají pro nasazení a správu webů na VPS nebo dedikovaných serverech. Licence se liší počtem domén, které můžete spravovat. Pokud jste však poskytovatelem internetového hostingu a chcete panel nabízet svým zákazníkům, je pro vás vhodná verze business. Podívejme se blíže na funkce a rozdíly.

Ispmanager lite je ideální pro freelancery a webová studia, která mají malý počet projektů — maximálně 10 domén. S panelem však může pracovat mnoho členů týmu: celkový počet uživatelských účtů je neomezený. Tato verze poskytuje všechny potřebné nástroje pro vývojáře: umožňuje konfigurovat webové servery, vytvářet webové stránky a přidávat další moduly.

Ispmanager pro má stejné funkce jako verze lite, ale navíc podporuje maximálně 50 domén, takže je dostačující pro větší počet projektů. Navíc má kompletní modul pro práci s technologií Docker.

Ispmanager host má stejné funkce jako verze pro, ale bez omezení počtu domén, což znamená, že je vhodný pro velká webová studia.

Ispmanager business

Ispmanager business se výrazně liší od ostatních verzí a je určen pro poskytovatele služeb. Verze business podporuje sdílený hosting:

- spravuje cluster serverů;

- umožňuje nastavení dalšího prodeje;

- umožňuje omezit paměť RAM, CPU pro uživatele, aby se “sousedé” v hostingu navzájem nerušili.

Hlavní rozdíly mezi jednotlivými verzemi jsme shrnuli do užitečné tabulky, která vám pomůže vybrat tu nejlepší verzi pro vaše potřeby.

| Lite | Pro | Host | Business |

|---|---|---|---|

Pro webové vývojáře a správce stránek. Lze zakoupit od poskytovatele nebo nainstalovat přímo na VPS, dedikované servery. | Pro poskytovatele a resellery | ||

Až 10 domén | Až 50 domén | Neomezený počet domén | Neomezený počet domén |

Pro jeden nebo více projektů | Pro střední počet projektů | Podpora velkého počtu webových stránek | Zahájení podnikání s ispmanager |

Výběr verze ispmanageru závisí na vašich potřebách a počtu projektů, které budete spravovat. Pokud chcete vytvářet a spravovat webové stránky, postačí licence lite, pro nebo host. Pokud dáváte přednost provozování vlastního hostingu a přeprodeji služeb, zvolte business. Jestliže si objednáte naše servery, ať už VPS, nebo dedikované, pak si můžete vybrat jakoukoli verzi ispmanageru, která vyhovuje vašim konkrétním potřebám.